安信证券行情下载-如何打开剪贴板

2023年4月3日发(作者:word官网)

等保2.0标准个⼈解读(⼆):安全通信⽹络

本控制项和旧标准中的⽹络安全类似,主要关注⽹络架构通信传输及可信验证,相⽐较⽽⾔简化了⼀些,属于三重防护

之⼀。

标准原⽂8.1.2安全通信⽹络8.1.2.1⽹络架构

a)应保证⽹络设备的业务处理能⼒满⾜业务⾼峰期需要;

b)应保证⽹络各个部分的带宽满⾜业务⾼峰期需要;

c)应划分不同的⽹络区域,并按照⽅便管理和控制的原则为各⽹络区域分配地址;

d)应避免将重要⽹络区域部署在边界处,重要⽹络区域与其他⽹络区域之间应采取可靠的技术隔离⼿段;

e)应提供通信线路、关键⽹络设备和关键计算设备的硬件冗余,保证系统的可⽤性。

8.1.2.2通信传输

a)应采⽤校验技术或密码技术保证通信过程中数据的完整性;

b)应采⽤密码技术保证通信过程中数据的保密性。

8.1.2.3可信验证

可基于可信根对通信设备的系统引导程序、系统程序、重要配置参数和通信应⽤程序等进⾏可信验证,并在应⽤程序的

关键执⾏环节进⾏动态可信验证,在检测到其可信性受到破坏后进⾏报警,并将验证结果形成审计记录送⾄安全管理中

⼼。

主要检查点⽹络架构

对于⾼峰期带宽保障是要在当初规划设计⽹络时就需要考虑好,同时也要考虑安全域以及IP段的分配和预留。国外对这

⽅⾯,通常还会做业务影响分析(BIA,BusinessImpactAnalysis),不过公司越⼤做起来越复杂,能做得起BIA的往

往都不是普通企业。此外,要进⾏压⼒测试,做好带宽的冗余。对于如今的企业来说,⽆论是带宽还是性能,基本都能

够完全满⾜⾼峰期的需求,可能有问题的是没有做好SLA或业务优先级资源分配。在⾼峰期,某些部门的资源存在⽆法

保障的情况,这点需要引起注意。

关键业务区(⽣产⽹)和管理区,要避免划分在⽹络边界,现在⼤多情况下都不会这样部署。安全域间的隔离,或者⽤

防⽕墙、⽹闸,或者ACL来做即可。此外线路冗余、关键节点冗余,都是说了很多年的基本操作,该做的还是要做,不

能偷懒。总体来看,通传统安全要求差不多,没有提出某些新的要求,⼤部分A类机房的⽹络结构基本可以满⾜。

能偷懒。总体来看,通传统安全要求差不多,没有提出某些新的要求,⼤部分A类机房的⽹络结构基本可以满⾜。

通信传输

本控制点的完整性校验没有提到是要达到怎样的⽔平,那么采⽤最基本的CRC和奇偶校验是不是也算完整性校验,传输

后利⽤哈希校验⽂件是否也是可以。测评要求中没有明确给出定论。通常的HTTPS、VPN这类加密传输协议中⾃带加

密和完整性校验,所以通常传输加密和完整性校验是⼀体的。

Tip:完整性-哈希校验

哈希是⼀种不可逆的映射,可以将数据经过哈希算法计算得到⼀个哈希值,⽽⽆法再将该哈希值反映射得到原始的数

据。⼀般来说,不同的数据得到的哈希值是不同的,但也有极少的可能会出现碰撞,但这种概率极⼩。在⽹络数据完

整性校验中使⽤的哈希算法通常包括:MD5、SHA。

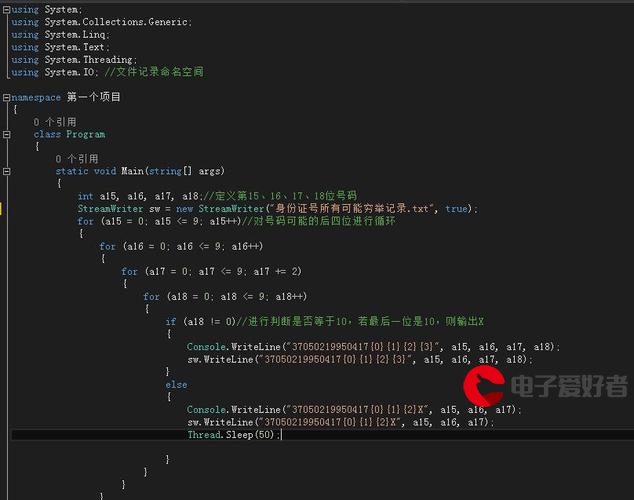

数据完整性校验

数据完整性校验⼀般使⽤哈希算法和密钥对数据进⾏哈希得到数据的⼀个哈希值,然后将该哈希值和数据⼀块发送给

对⽅,对⽅收到数据之后,对数据使⽤相同的哈希算法和密钥进⾏哈希得到哈希值,如果得到的哈希值和对⽅发过来

的相同,那么就说明数据没有经过篡改。(Sha256+RSA)

有⼈可能会想,常⽤的哈希算法就⼏类,假设窃听者截获了数据,修改了数据区的某些字节,然后再⽤哈希算法进⾏

再⼀次哈希得到新的哈希值,放⼊数据包中哈希值的位置传给接收者,接收者收到之后,对数据进⾏哈希,得到的哈

希值就是窃听者发过来的那个哈希值。从⽽窃听者实现了虽然没有获取信息,但是破坏了信息的⽬的。这就是为什么

需要在哈希的时候使⽤密钥:通信双⽅进⾏⾝份认证之后,交换密钥,包括对称性加密的密钥,哈希算法的密钥,还

有其他….在哈希的时候⽤上哈希密钥,⽽窃听者没有哈希的密钥,因此他最后伪造的哈希值是⽆法通过检验的。

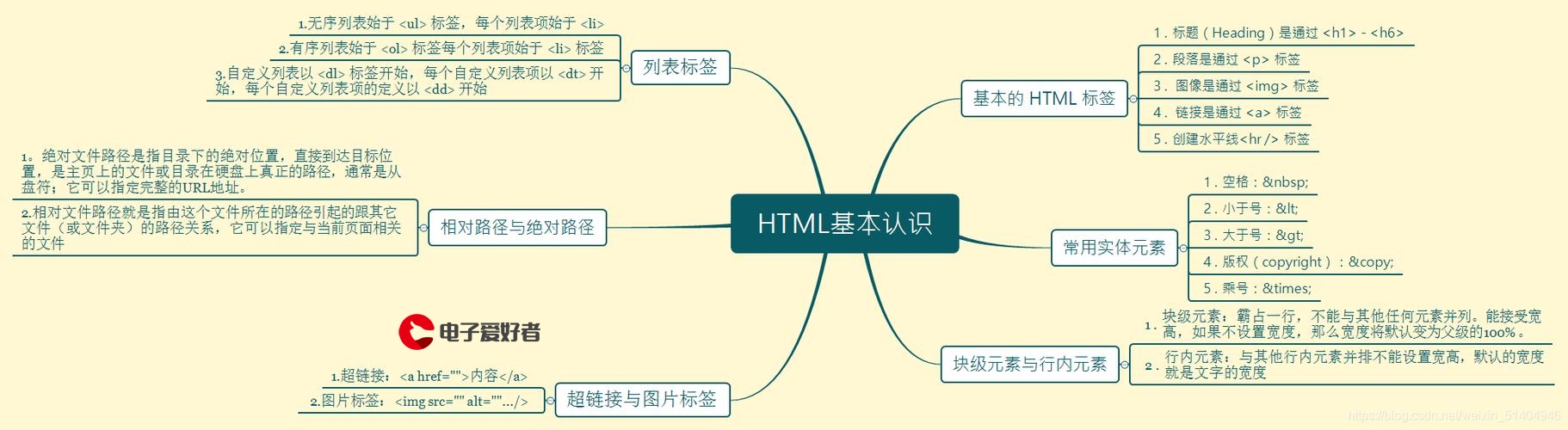

Tip:保密性-HTTPS

HTTPS其实由两部分组成:HTTP+SSL/TLS,即在HTTP上添加了⼀层处理加密信息的模块。服务端和客户端的

信息传输都会通过TLS进⾏加密,所以传输的数据都是加密后的数据。具体是如何进⾏加密,解密,验证的,如下

图。

1.客户端发起HTTPS请求

⽤户在浏览器⾥输⼊⼀个https⽹址,然后连接到server的443端⼝。

2.服务端的配置

2.服务端的配置

采⽤HTTPS协议的服务器必须要有⼀套数字证书,可以⾃⼰制作,也可以向组织申请。区别在于⾃⼰颁发的证书需

要客户端验证通过,才可以继续访问,⽽使⽤受信任的公司申请的证书则不会弹出提⽰页⾯。这套证书就是⼀对公钥

和私钥。

3.传送证书

这个证书其实就是公钥,只是包含了很多信息,如证书的颁发机构,过期时间等。

4.客户端解析证书

这部分⼯作由客户端的TLS来完成的,⾸先会验证公钥是否有效,⽐如颁发机构,过期时间等,如果发现异常,则会

弹出⼀个警告框,提⽰证书存在问题。如果证书没有问题,那么就⽣成⼀个随机值。然后⽤证书对该随机值进⾏加

密。正如上⾯所述,把随机值加密,这样除⾮有私钥,不然看不到被加密的内容。

5.传送加密信息

这部分传送的是⽤证书加密后的随机值,⽬的就是让服务端得到这个随机值,以后客户端和服务端的通信就可以通过

该值来进⾏加密解密。

6.服务端解密信息

服务端⽤私钥解密后,得到了客户端传过来的随机值(私钥),然后把内容通过该值进⾏对称加密。所谓对称加密就

是:将信息和私钥通过某种算法混合在⼀起,这样除⾮知道私钥,否则⽆法获取内容,⽽正好客户端和服务端都知道

这个私钥,所以只要加密算法够强⼤,私钥够复杂,数据就⾜够安全。

7.传输加密后的信息

信息是服务端⽤私钥加密后的信息,可以在客户端被还原。

8.客户端解密信息

客户端⽤之前⽣成的私钥解密服务端传来的信息,获取解密后的内容。整个过程第三⽅即使监听到了数据,也⽆法获

取内容。

SSL的位置

SSL介于应⽤层和TCP层之间(之前特意研究过,各有各的说法,最后把SSL归为在应⽤层和传输层之间⽐较恰当,

⽽不是只⼯作在某⼀层)。应⽤层数据不再直接传递给传输层,⽽是传递给SSL层,SSL层对从应⽤层收到的数据进

⾏加密,并增加⾃⼰的SSL头。

RSA性能是⾮常低的,原因在于寻找⼤素数、⼤数计算、数据分割需要耗费很多的CPU周期,所以⼀般的HTTPS连

接只在第⼀次握⼿时使⽤⾮对称加密,通过握⼿交换对称加密密钥,在之后的通信采⽤对称加密⽅式。

HTTPS在传输数据之前需要客户端(浏览器)与服务端(⽹站)之间进⾏⼀次握⼿,在握⼿过程中将确⽴双⽅加密

传输数据的密码信息。TLS/SSL协议不仅仅是⼀套加密传输的协议,更是⼀件经过艺术家精⼼设计的艺术

品,TLS/SSL中使⽤了⾮对称加密,对称加密以及HASH算法。握⼿过程的具体描述如下:

1.浏览器将⾃⼰⽀持的⼀套加密规则发送给⽹站。

2.⽹站从中选出⼀组加密算法与HASH算法,并将⾃⼰的⾝份信息以证书的形式发回给浏览器。证书⾥⾯包含了⽹站

地址,加密公钥,以及证书的颁发机构等信息。

3.浏览器获得⽹站证书之后浏览器要做以下⼯作:

a)验证证书的合法性(颁发证书的机构是否合法,证书中包含的⽹站地址是否与正在访问的地址⼀致等),如果证

书受信任,则浏览器栏⾥⾯会显⽰⼀个⼩锁头,否则会给出证书不受信的提⽰。

b)如果证书受信任,或者是⽤户接受了不受信的证书,浏览器会⽣成⼀串随机数的密码,并⽤证书中提供的公钥加

密。

c)使⽤约定好的HASH算法计算握⼿消息,并使⽤⽣成的随机数对消息进⾏加密,最后将之前⽣成的所有信息发送给

⽹站。

4.⽹站接收浏览器发来的数据之后要做以下的操作:

a)使⽤⾃⼰的私钥将信息解密取出密码,使⽤密码解密浏览器发来的握⼿消息,并验证HASH是否与浏览器发来的⼀

致。

b)使⽤密码加密⼀段握⼿消息,发送给浏览器。

5.浏览器解密并计算握⼿消息的HASH,如果与服务端发来的HASH⼀致,此时握⼿过程结束,之后所有的通信数据

将由之前浏览器⽣成的随机密码并利⽤对称加密算法进⾏加密。

这⾥浏览器与⽹站互相发送加密的握⼿消息并验证,⽬的是为了保证双⽅都获得了⼀致的密码,并且可以正常的加密

解密数据,为后续真正数据的传输做⼀次测试。另外,HTTPS⼀般使⽤的加密与HASH算法如下:

⾮对称加密算法:RSA,DSA/DSS

对称加密算法:AES,RC4,3DES

HASH算法:MD5,SHA1,SHA256

总结⼀下

服务器⽤RSA⽣成公钥和私钥;

把公钥放在证书⾥发送给客户端,私钥⾃⼰保存;

客户端⾸先向⼀个权威的服务器检查证书的合法性,如果证书合法,客户端产⽣⼀段随机数,这个随机数就作为通信

的密钥,我们称之为对称密钥,⽤公钥加密这段随机数,然后发送到服务器;

服务器⽤密钥解密获取对称密钥,然后,双⽅以对称密钥进⾏加密解密通信。

总之,HTTPS、TLS、VPN都可以,通常加密传输协议都会校验⽂件的完整性,完整性与保密性校验兼备.

可信验证

这部分内容,全篇都是⼀个⽅向,不强求,能做到最好(后⽂中将不再进⾏解释)。看下官⽅对可信验证的测评解释:

可基于可信根对通信设备的系统引导程序、系统程序、重要配登参数和通信应⽤程序等进⾏可信验证,并在应⽤程序的

关键执⾏环节进⾏动态可信验证,在检测到其可信性受到破坏后进⾏报警,并将验证结果形成审计记录送⾄安全管理中

⼼。

本控制项总得来说偏向于⽹络的架构设计,主要在前期需求和设计阶段,相⽐旧标准简化了⼀部分内容。属于运维⽅向

的安全要求,对象主要是甲⽅和第三⽅运维。

最后

等保2.0三级安全通信⽹络部分内容相⽐以前的⽹络安全有⼤幅减少,⼀⽅⾯删除了重复的要求向,⼀⽅⾯分散到其他

的控制项中,实际上系统整体安全要求并没有减少。从总体来看,个⼈感觉管理层⾯加强了,技术层⾯有略微的削弱,

但对于新技术,新流程提出要求,主要讲求技术与管理相结合来做好企业安全。

更多推荐

哈希校验

发布评论